किसी के कंप्यूटर को हैक करना कोई आसान काम नहीं है, खासकर यदि आप लक्ष्य कंप्यूटर को उसके आईपी पते का उपयोग करके हैक करना चाहते हैं। यह संभव है, लेकिन यह सचमुच कठिन है। यह बोझिल हो सकता है और इसकी सफलता दर कम है।

लेकिन इसका मतलब यह नहीं है कि आप जो मांगते हैं वह पूरा नहीं किया जा सकता। एक सरल विधि है जिसके लिए किसी तकनीकी ज्ञान की आवश्यकता नहीं है, इस पोस्ट में प्रस्तुत किया जाएगा। अब, आइए सबसे पहले जानें कि आईपी एड्रेस का उपयोग करके कंप्यूटर को कैसे हैक किया जाए। नीचे दिया गया लेख देखें.

क्या किसी का आईपी पता जानकर उसका कंप्यूटर हैक करना संभव है?

यह एक कठिन कार्य है क्योंकि प्रत्येक आईपी पते में हजारों पोर्ट होते हैं। यदि कोई आपका आईपी पता जानता है, तो वे सीधे आपके कंप्यूटर से जुड़ सकेंगे। लेकिन एक कुशल हैकर कनेक्शन स्थापित करने के लिए क्रूर बल का उपयोग करेगा।

तो, आप उसके आईपी पते का उपयोग करके किसी अन्य कंप्यूटर को कैसे हैक कर सकते हैं? इस पर नीचे चर्चा की गई है।

किसी कंप्यूटर को उसके IP पते का उपयोग करके कैसे हैक करें?

विभिन्न प्रोग्राम उपलब्ध हैं, लेकिन हम एक प्रोग्राम पर चर्चा करेंगे जो किसी के कंप्यूटर को हैक करने के लिए आईपी एड्रेस और कमांड प्रॉम्प्ट कैरेक्टर का उपयोग करता है। हमें आपको बताना चाहिए कि इस पद्धति के लिए आपको पहले लक्ष्य का आईपी प्राप्त करना होगा, और फिर आपको आईपी पोर्ट को स्कैन करने और अंततः कंप्यूटर को हैक करने के लिए तीसरे पक्ष के टूल का उपयोग करना चाहिए। यदि आप केवल समय बचाना चाहते हैं और सीधे सबसे आसान रास्ते पर जाना चाहते हैं, तो आप भाग 2 को छोड़ सकते हैं।

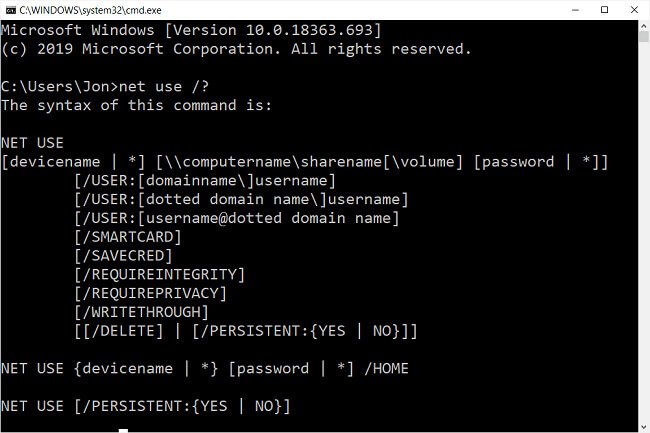

चरण 1. आईपी खोलें और "नेट व्यू" कमांड टाइप करें। वैकल्पिक रूप से, आप आईपी एड्रेस रेंज दर्ज करके "आईपी टूल्स" सॉफ़्टवेयर में "एनबी स्कैनर" विकल्प का उपयोग कर सकते हैं। इस विधि से आप एक साथ कई कंप्यूटरों को स्कैन कर सकते हैं।

चरण 2. सफलता के बाद, कमांड प्रॉम्प्ट पर "नेट यूज़" कमांड का उपयोग करें। "नेट यूज़" एक अन्य नेटबायोस कमांड है जो रिमोट ड्राइव या प्रिंटर पर हमला कर सकता है।

चरण 3. सफलता के बाद, कंप्यूटर "कमांड सफलतापूर्वक पूरा हुआ" संदेश जारी करेगा। एक बार जब आपको उपरोक्त संदेश मिल जाए, तो आप अपने कंप्यूटर को हैक करने से केवल एक कदम दूर हैं।

चरण 4. अब "यह कंप्यूटर" खोलें, आपको निर्दिष्ट नाम के साथ एक नई "हार्ड ड्राइव" (शेयर) दिखाई देगी। आप इसे खोल सकते हैं और दूरस्थ कंप्यूटर की हार्ड ड्राइव तक पहुंच सकते हैं। आप पीड़ित की हार्ड ड्राइव से फ़ाइलें, संगीत, फ़ोल्डर आदि कॉपी कर सकते हैं। दूसरे पक्ष की हार्ड ड्राइव पर मौजूद डेटा को तभी हटाया/संशोधित किया जा सकता है, जब दूसरे पक्ष के सिस्टम पर राइट एक्सेस अनुमति सक्षम हो। आप "कमांड प्रॉम्प्ट" के माध्यम से फ़ाइलों/फ़ोल्डरों तक शीघ्रता से पहुंच सकते हैं।

बिना आईपी या किसी तकनीकी ज्ञान के किसी के कंप्यूटर को दूर से हैक करें

किसी कंप्यूटर को उसके आईपी पते के जरिए हैक करना संभव है। हालाँकि, इस दृष्टिकोण में कई पूर्वापेक्षाएँ और सीमाएँ हैं; मुख्य बाधा उन्नत हैकिंग ज्ञान की आवश्यकता है;

इसलिए, आईपी पते के माध्यम से हैकिंग संभव है, लेकिन यह एक लागू करने योग्य तरीका नहीं है। जैसा कि कहा गया है, किसी और के कंप्यूटर को हैक करने का एक आसान तरीका है। इसे कोई भी बिना किसी तकनीकी ज्ञान के कर सकता है।

लेकिन इस प्रक्रिया के लिए इस क्षमता वाले सॉफ़्टवेयर की आवश्यकता होती है। अकेले, हैकिंग क्षमताओं वाला एक उपकरण ढूंढने में कई दिन लग सकते हैं, और आप संभावित रूप से अपने कंप्यूटर पर मैलवेयर युक्त कुछ इंस्टॉल कर सकते हैं। इसलिए, हम "मोनिवाइज़र" - एक कंप्यूटर हैकिंग टूल - का उपयोग करने की सलाह देते हैं। यह बाज़ार में सबसे सुरक्षित और सबसे विश्वसनीय विकल्प है। सरल संचालन और आसान स्थापना।

「 मोनीविज़र "हैकिंग और जासूसी लक्ष्यों को पूरा करने के लिए आपकी ओर से लक्षित कंप्यूटरों और ऑनलाइन डैशबोर्ड पर आधारित छिपे हुए सॉफ़्टवेयर के साथ काम करता है। इसका उपयोग करने के लिए किसी तकनीकी कौशल की आवश्यकता नहीं है, और आप इसे लगभग किसी भी संग्रह तक दूरस्थ रूप से पहुंचने के लिए 5 मिनट से कम समय में पूरा कर सकते हैं।

"मोनीविज़र" से किसी के कंप्यूटर को हैक करने के 3 सरल चरण

हम पहले ही कह चुके हैं कि "मोनीविज़र" को स्थापित करना और संचालित करना आसान है। लेकिन यदि आप इस उपकरण का उपयोग करने का निर्णय लेते हैं, तो एक मार्गदर्शिका उपयोगी और सहायक हो सकती है। तो, नीचे हमारी उपयोगकर्ता-अनुकूल मार्गदर्शिका देखें।

चरण 1. खाता पंजीकृत करने के लिए नीचे "निःशुल्क परीक्षण" बटन पर क्लिक करें। फिर आपको अपनी आवश्यकताओं के अनुसार सभी सुविधाओं का आनंद लेने के लिए एक योजना चुननी होगी।

चरण 2. खरीदारी पूरी करने के बाद, आप "मेरे उत्पाद और ऑर्डर प्रबंधन" पृष्ठ में प्रवेश करेंगे। सेटअप गाइड विकल्प पर क्लिक करें और ऑन-स्क्रीन निर्देशों का पालन करें। यह मार्गदर्शिका आपको बताएगी कि सॉफ़्टवेयर को ठीक से कैसे स्थापित और लॉन्च करें।

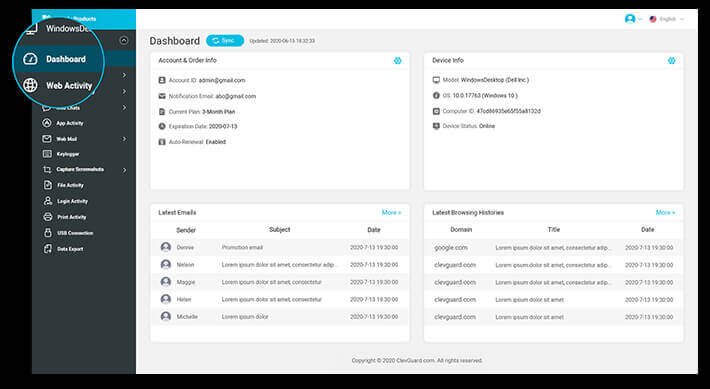

चरण 3. लक्ष्य डिवाइस पर पूर्ण स्टार्टअप। "मोनीविज़र" बिना पता लगाए लक्ष्य कंप्यूटर की पृष्ठभूमि में काम करना शुरू कर देगा। "मोनीविज़र" पर जाएं और अपने कंप्यूटर पर अपने खाते में लॉग इन करें। फिर आपको "डैशबोर्ड" विकल्प पर ले जाया जाएगा जहां सभी लॉग किए गए डेटा आपको दिखाई देंगे।

यह किसी भी कंप्यूटर को हैक करने का सबसे आसान तरीका है। किसी भी प्रकार के तकनीकी ज्ञान की आवश्यकता नहीं है, लेकिन एप्लिकेशन इंस्टॉल करने के लिए आपको एक बार लक्ष्य डिवाइस तक पहुंचने की आवश्यकता होगी।

कंप्यूटर हैकिंग के मामले में "मोनीविज़र" आपके लिए क्या कर सकता है

「 मोनीविज़र अभूतपूर्व निगरानी क्षमताओं से सुसज्जित एक उत्कृष्ट सॉफ्टवेयर है। आप नीचे विवरण देख सकते हैं।

सभी सोशल मीडिया वार्तालाप रिकॉर्ड करें

फेसबुक, व्हाट्सएप, ट्विटर, इंस्टाग्राम और स्काइप पर बातचीत देखी जा सकती है। "मोनीविज़र" सभी चैट और मीडिया फ़ाइलों को उनके खाते में लॉग इन किए बिना और लक्ष्य उपयोगकर्ता द्वारा पता लगाए बिना रोक सकता है। आप अपनी ओर से सभी निगरानी डेटा देख सकते हैं।

![]()

इंटरनेट गतिविधि ट्रैकिंग

ब्राउज़र पर सभी वेब गतिविधि को ट्रैक किया जाएगा। इसका मतलब है कि सभी ब्राउज़िंग इतिहास और डाउनलोड इतिहास को ट्रैक और रिकॉर्ड किया जा सकता है, और आप लक्ष्य ब्राउज़िंग की सामग्री को देखने के लिए सीधे मॉनिटर किए गए यूआरएल पर भी क्लिक कर सकते हैं। 「 मोनीविज़र 》ओपेरा, इंटरनेट एक्सप्लोरर, फ़ायरफ़ॉक्स, माइक्रोसॉफ्ट एज और क्रोम का समर्थन करता है।

![]()

भेजे गए और प्राप्त ईमेल को रोकें और पढ़ें

जीमेल, याहू और आउटलुक पर भेजे और प्राप्त किए गए सभी ईमेल की निगरानी की जाएगी। आप सभी पाठ और टाइमस्टैम्प सहित, स्वामी की तरह पढ़ सकते हैं।

![]()

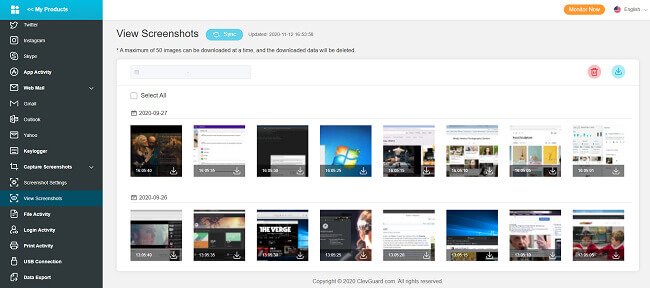

रिमोट स्वचालित स्क्रीनशॉट

सॉफ्टवेयर स्वचालित रूप से हर 15 सेकंड में 5 मिनट तक स्क्रीनशॉट लेता है। यह आपको सापेक्ष समय में स्क्रीन कैप्चर करने में मदद करता है, और आप जान सकते हैं कि लक्ष्य उस समय क्या कर रहा है। आप आवश्यकतानुसार सभी कैप्चर की गई तस्वीरों को डाउनलोड या हटा सकते हैं। स्क्रीनशॉट लक्षित उपयोगकर्ता को कोई सूचना नहीं देते हैं।

कीस्ट्रोक लॉगिंग

कीलॉगिंग फ़ंक्शन से सुसज्जित, सभी कीस्ट्रोक्स को 100% सटीकता के साथ रिकॉर्ड किया जा सकता है, और सभी कीलॉगिंग इतिहास को आपके स्थानीय कंप्यूटर पर निर्यात किया जा सकता है।

ऐप गतिविधि ट्रैकर

लक्ष्य कंप्यूटर पर उपयोग किए जा रहे एप्लिकेशन के सभी उपयोग को ट्रैक करें। यह ऐप का नाम, कुल उपयोग का समय और सटीक समय रिकॉर्ड करता है।

![]()

लॉगिन गतिविधि की निगरानी

प्रत्येक लॉगिन गतिविधि को लॉग किया जाता है और टाइमस्टैम्प किया जाता है। इस जानकारी के आधार पर आप तभी कार्रवाई कर सकते हैं जब लक्ष्य ऑनलाइन या ऑफलाइन हो।

प्रिंट गतिविधि की निगरानी

कंप्यूटर पर निष्पादित प्रत्येक प्रिंट कमांड को ट्रैक किया जाएगा। "मोनीविज़र" आपको बता सकता है कि कौन सी फ़ाइल मुद्रित की गई है और फ़ाइल पथ भी प्रदर्शित कर सकता है। इससे कर्मचारियों पर निगरानी रखने में मदद मिलती है.

निष्कर्ष के तौर पर

अब तक आप जान गए होंगे कि किसी कंप्यूटर को उसके आईपी एड्रेस के जरिए हैक करना अनुशंसित नहीं है। यह संभव है, लेकिन यह निश्चित रूप से बहुत कठिन काम है और सफलता की संभावना कम है। लेकिन इसका मतलब यह नहीं है कि आपके लिए कोई उम्मीद नहीं है। उपयोग" मोनीविज़र यह आसान होगा और इसके लिए किसी तकनीकी कौशल की आवश्यकता नहीं होगी।

यह पोस्ट कितनी उपयोगी थी?

रेटिंग देने के लिए किसी स्टार पर क्लिक करें!

औसत श्रेणी / 5. मतों की गिनती:

![[सर्वोत्तम मार्गदर्शिका] घर से काम करने वाले कर्मचारियों की निगरानी कैसे करें](https://www.spyele.com/images/monitor-employees-working-from-home-300x131.jpg)