Twitter est l'une des plateformes de médias sociaux les plus populaires et est largement utilisé par de nombreuses personnes pour partager leurs réflexions. Si vous souhaitez pirater le compte Twitter de quelqu'un mais que vous ne trouvez pas de méthode appropriée, vous devez alors lire cet article pour connaître les méthodes correctes et efficaces de piratage et de piratage d'un compte Twitter.

Partie 1 : Comment pirater Twitter sans connaître votre mot de passe

Si vous souhaitez un logiciel fiable pour surveiller directement l'historique des discussions Twitter d'une personne sans connaître son mot de passe Twitter, ne manquez pas "Spyele Phone Monitoring Program".

« Programme de surveillance des téléphones portables Spyele » est considérée comme la meilleure application de surveillance pour les applications de médias sociaux. En outre, le « programme de surveillance des téléphones portables Spyele » peut également suivre à distance et par des canaux cachés une grande quantité de données sur les téléphones mobiles. L'utilisateur cible ne se rendra pas compte que son appareil a été compromis. "Spyele Cell Phone Monitoring Program" est une solution de surveillance complète.

Pourquoi choisir ce hacker de compte Twitter

- Suivre la localisation GPS : Spyele peut suivre l'emplacement en temps réel d'un appareil cible. Même cette application peut suivre l’historique de localisation de l’appareil cible.

- Surveillez les emplacements des barrières géographiques : Avec l'aide du programme de surveillance Spyele, vous pouvez configurer et surveiller les emplacements de clôture géographique. Chaque fois que l'utilisateur cible quitte ou entre dans la barrière géographique, vous recevrez une notification instantanée.

- Surveillez les applications de médias sociaux : Avec cette application, vous pouvez facilement suivre les messages des autres personnes sur les réseaux sociaux, tels que WhatsApp, LINE, Instagram, Facebook et Twitter, etc.

- Enregistrer l'historique du navigateur : Vous pouvez également suivre l'historique du navigateur de l'appareil cible. De cette façon, vous aurez également la possibilité de connaître le mot de passe de votre compte sur la plateforme de médias sociaux.

Étapes pour pirater le mot de passe du compte Twitter

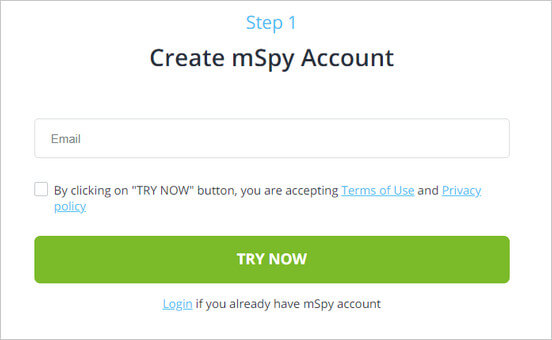

Étape 1. Créez un compte

Pour démarrer le processus, entrez une adresse e-mail valide Créez votre compte , afin de saisir ses informations de connexion dans votre adresse e-mail saisie.

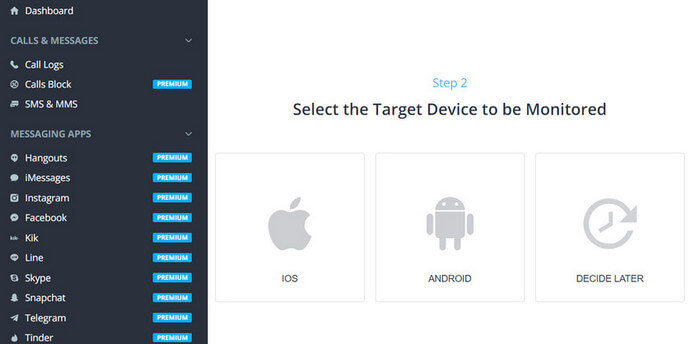

Étape 2. Une fois le processus de création du compte de données de configuration terminé, si l'appareil que vous souhaitez surveiller est un appareil Android, veuillez sélectionner la plate-forme « Android » ; si l'appareil que vous souhaitez surveiller est un iPhone, veuillez sélectionner « iOS » ; plate-forme. Pour les appareils iOS, les utilisateurs peuvent également saisir les détails du compte iCloud à des fins de suivi.

Étape 3. Configurer l'appareil Désormais, les utilisateurs d'Android doivent installer l'application Spyele sur l'appareil cible. Si vous ne parvenez pas à télécharger AKP, accédez à Paramètres. Ensuite, accédez à Sécurité et activez l’option Sources inconnues. Maintenant, essayez à nouveau de télécharger l’application. Les utilisateurs d'iPhone peuvent installer l'application sur leur téléphone et se connecter à leur compte iCloud pour la surveillance.

Étape 4. Pirater le compte Twitter Maintenant, connectez-vous à l'application en utilisant votre adresse e-mail et accordez toutes les autorisations nécessaires, puis appuyez sur le bouton « Démarrer la surveillance ». Vous pouvez également choisir d'afficher ou de masquer l'icône de l'application sur l'appareil cible.

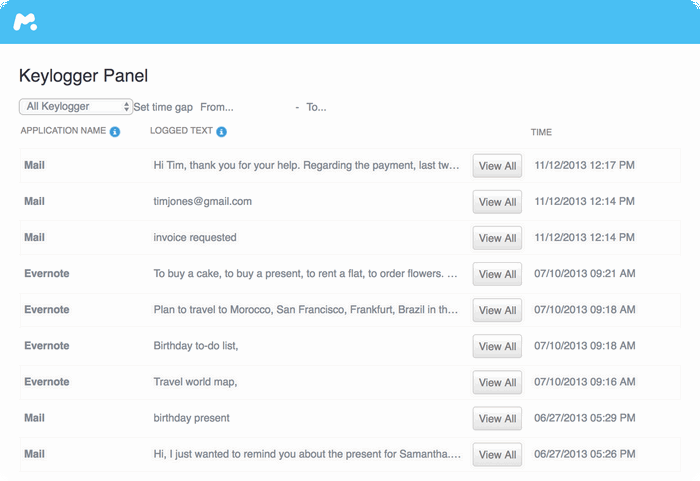

Enfin, vous pouvez désormais vous connecter à votre compte Spyele depuis votre ordinateur ou appareil mobile en utilisant la même adresse e-mail que celle que vous avez saisie dans le téléphone cible. Après vous être connecté, vous verrez l'option "Keylogger". Après avoir cliqué, vous pouvez visualiser les enregistrements de frappe saisis par l'utilisateur cible pour obtenir le compte Twitter et le mot de passe, ainsi que les conversations sur Twitter. Vous pouvez également vous connecter à distance et surveiller ses DM Twitter.

De plus, vous pouvez également surveiller les messages texte, les journaux d’appels, l’historique du navigateur, etc. de l’appareil cible. Sur son tableau de bord, vous pouvez trouver d'autres options de données de suivi.

Partie 2 : 5 signes que votre Twitter a été piraté

Si votre ami reçoit un message direct Twitter de votre compte Twitter, mais que vous n'avez pas réellement envoyé le message. Eh bien, cela signifie que votre compte Twitter a été piraté par quelqu'un d'autre. Si vous n'êtes pas sûr, nous vous indiquerons ici cinq signes qui peuvent vous donner l'assurance si votre compte Twitter a été piraté ou non.

Modifications du nombre de followers

Si le nombre de followers de votre compte Twitter change radicalement, alors quelqu'un doit avoir accédé à votre compte Twitter. Cela signifie que la personne qui a été piratée utilise votre compte Twitter depuis des jours sans que vous vous rendiez compte qu'il y a eu un piratage.

Notification de changement de compte

Si vous recevez une notification concernant votre compte Twitter et que vous ne vous souvenez pas du moment où vous avez modifié les paramètres de votre compte, cela signifie également que votre compte a été piraté par une autre personne. Désormais, il ou elle a un accès complet à votre compte. Avant que le pire ne se produise, une fois que vous recevez une telle notification, accédez immédiatement à votre compte et vérifiez si le mot de passe est le même. S'il n'a pas été modifié par un pirate informatique, modifiez le mot de passe de votre compte Twitter.

Image de profil modifiée

La plupart du temps, les pirates informatiques piratent les applications de réseaux sociaux d'autres personnes par vengeance. Si vous remarquez une image inhabituelle sur votre photo de profil Twitter, c'est le signe le plus important que votre compte Twitter a été sérieusement compromis par quelqu'un d'autre. Dans ce cas, répondez immédiatement pour protéger votre compte Twitter.

mise à jour du statut

Lorsque vous ouvrez votre compte Twitter, vous remarquez un changement de statut. Cependant, vous ne mettez à jour aucun statut. Cela montre également que votre compte a été piraté. Un pirate informatique peut mettre à jour l'état anormal.

connexion inhabituelle

Si vous voyez un lien rouge et que ce lien est une très bonne opportunité, cela signifie que quelqu'un essaie de pirater votre compte Twitter. Par exemple, un lien tel que « Cliquez ici pour gagner de l'argent en 3 jours ». Soyez donc conscient de ce genre de lien et ne cliquez jamais dessus. Sinon, votre compte sera piraté par une autre personne. Si vous utilisez " Programme de surveillance des téléphones portables Spyele « Les programmes de suivi procèdent au piratage des comptes Twitter, et les utilisateurs cibles ne pourront pas reconnaître que leurs comptes ont été piratés. Par conséquent, de nombreuses personnes apprécient le « programme de surveillance des téléphones portables Spyele » pour surveiller secrètement les données de l'appareil cible.

Partie 3 : En savoir plus sur le virus Twitter DM

Un hack ou un virus Twitter DM signifie qu'un virus fournit un lien inhabituel et le publie sur votre compte Twitter. Même les pirates peuvent envoyer des messages privés à votre compte via un lien. Si vous cliquez accidentellement dessus, vous serez redirigé vers des sites Web qui propageront des virus ou des logiciels malveillants. Cependant, pour des raisons technologiques, vous pouvez utiliser un logiciel pour corriger les virus dans les messages directs de Twitter.

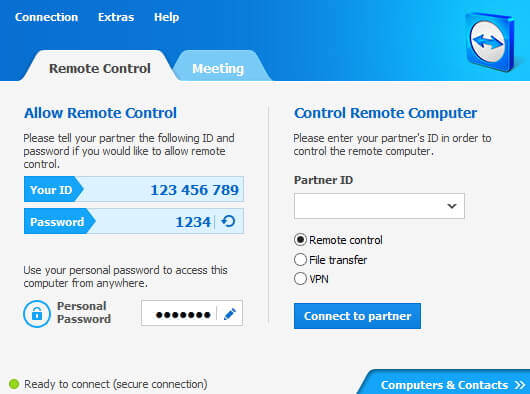

Utilisez TeamViewer pour réparer le virus des messages privés de Twitter

Avec l'aide de TeamViewer, vous pouvez vous connecter à votre compte Twitter et modifier le mot de passe de votre compte Twitter. Le logiciel vous permet de créer un nouveau Tweet pour informer vos vrais abonnés que votre compte a été compromis par quelqu'un d'autre. Vous pouvez également dire à vos abonnés de ne pas essayer d'ouvrir les liens qu'ils reçoivent via votre compte. En effet, leurs comptes peuvent également être piratés.

Visitez le centre d'aide Twitter

Si vous déterminez que votre compte Twitter a été compromis par quelqu'un d'autre, vous devez visiter le centre d'aide Twitter. Ils fournissent les bons conseils sur la façon de se débarrasser du virus Twitter DM. Si une application a été installée sur votre compte Twitter par un pirate informatique, veuillez d'abord ouvrir l'option « Paramètres » de votre compte, puis ouvrir « Applications » et supprimer l'application. Enfin, cliquez sur « Révoquer l'accès » pour les applications que vous n'avez pas installées.

Dans quelle mesure les virus de messages directs sur Twitter sont-ils dangereux ?

Même s’il existe des moyens d’éliminer les virus, vous devez néanmoins être très prudent car ces virus peuvent voler toutes vos informations personnelles. Les pirates peuvent également nuire à votre humeur en publiant un statut inhabituel sur votre compte, ce qui peut ruiner votre image publique. Aujourd’hui, de nombreux pirates tentent d’envahir d’autres comptes Twitter via des virus de conversations privées. Vous devez donc être très prudent lorsque vous ouvrez un lien dans votre compte Twitter. Vous n'auriez jamais imaginé qu'un clic pouvait vous coûter autant.

en conclusion

Par rapport à d'autres applications de suivi, " Programme de surveillance des téléphones portables Spyele » est l’une des applications de surveillance les plus puissantes pour les pirates de conversations privées sur Twitter. De nombreuses autres applications ne peuvent pas pirater le compte Twitter de quelqu'un d'autre. Cependant, le « Programme de surveillance des téléphones portables Spyele » fonctionne très efficacement et peut suivre les données sur divers téléphones portables cibles en mode furtif, tels que les enfants, les petits amis, les petites amies, les maris, les femmes, etc.

Dans quelle mesure cet article vous a-t-il été utile ?

Cliquez sur une étoile pour la noter !

Note moyenne / 5. Nombre de votes :

![[Dernier enseignement] Comment déchiffrer le mot de passe WeChat et surveiller les conversations WeChat](https://www.spyele.com/images/hack-wechat-300x156.jpg)